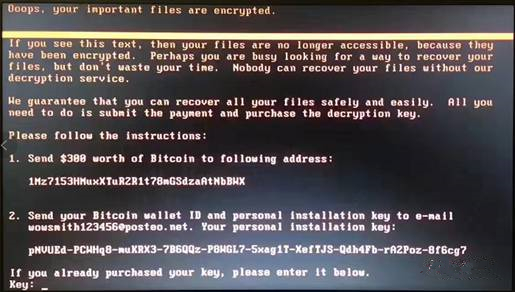

6.28└š╦„ą┬ūā«É▓ĪČŠPetyaŲŲĮŌča(b©│)ČĪŻ¼į┌ū“╠ņ6į┬27╚š═ĒķgĢr║“Ż©ÜWų▐6į┬27╚šŽ┬╬ńĢrĘųŻ®Ż¼ą┬ę╗▌åĄ─└š╦„▓ĪČŠūāĘNŻ©▒Š┤╬├¹×ķPetyaŻ®ėųį┘ę╗┤╬ęuō¶▓óī¦(d©Żo)ų┬ÜWų▐ČÓć°Ą─ČÓéĆĮM┐ŚĪóČÓ╝ęŲ¾śI(y©©)Ą─ŽĄĮy(t©»ng)│÷¼F(xi©żn)░c»łĪŻ

6.28└š╦„ą┬ūā«É▓ĪČŠPetya▒│Š░

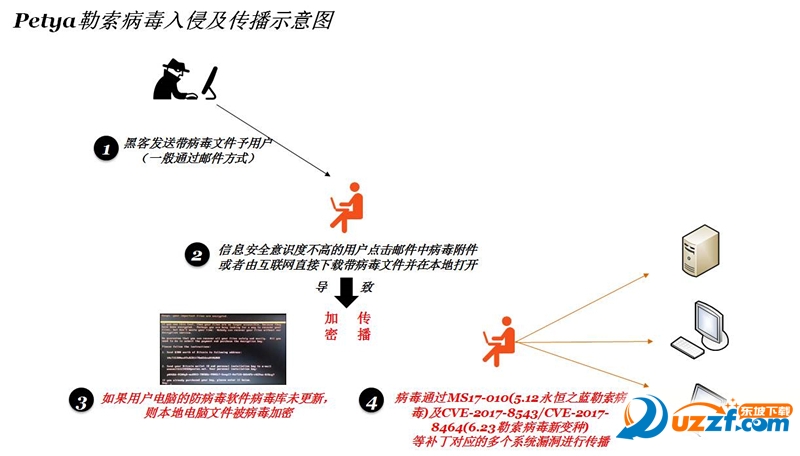

į┌6į┬23╠¢╬ęéāŽ“─·═©ł¾┴╦ėąĻP(gu©Īn)Ī░5.12WannaCryĪ▒└š╦„▓ĪČŠą┬ūāĘN╦┴┼░Ą─Ž¹Žóų«║¾Ż©įō┤╬æ¬(y©®ng)╝▒═©ł¾Ą─Š▀¾wā╚(n©©i)╚▌šł▓ķ┐┤Ą┌7-10ĒōŻ®Ż¼į┌ū“╠ņ6į┬27╚š═ĒķgĢr║“Ż©ÜWų▐6į┬27╚šŽ┬╬ńĢrĘųŻ®Ż¼ą┬ę╗▌åĄ─└š╦„▓ĪČŠūāĘNŻ©▒Š┤╬├¹×ķPetyaŻ®ėųį┘ę╗┤╬ęuō¶▓óī¦(d©Żo)ų┬ÜWų▐ČÓć°Ą─ČÓéĆĮM┐ŚĪóČÓ╝ęŲ¾śI(y©©)Ą─ŽĄĮy(t©»ng)│÷¼F(xi©żn)░c»łĪŻ

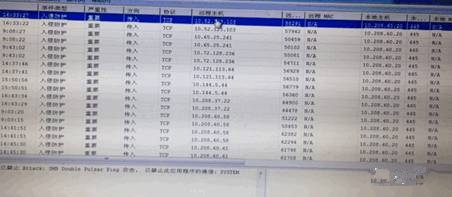

ą┬ūā«É▓ĪČŠŻ©PetyaŻ®▓╗āHī”╬─╝■▀M(j©¼n)ąą╝ė├▄Ż¼Č°Ūęų▒Įėīóš¹éĆė▓▒P╝ė├▄Īóµi╦└Ż¼į┌│÷¼F(xi©żn)ęįŽ┬Įń├µ▓ó░c»ł║¾Ż¼Ųõ═¼ĢrūįäėŽ“Šųė“ŠW(w©Żng)ā╚(n©©i)▓┐Ą─Ųõ╦³Ę■äš(w©┤)Ų„╝░ĮKČ╦▀M(j©¼n)ąąé„▓źŻ║

▒Š┤╬ą┬ę╗▌åūāĘN└š╦„▓ĪČŠ(Petya)╣źō¶Ą─įŁ└Ē

Įø(j©®ng)Ųš╚Aė└Ą└ŠW(w©Żng)Įj(lu©░)░▓╚½┼cļ[╦Į▒Żūo(h©┤)ū╔įāĘ■äš(w©┤)łF(tu©ón)ĻĀ(du©¼)Ą─Ęų╬÷Ż¼▒Š┤╬╣źō¶Ą─▓ĪČŠ▒╗║┌┐═▀M(j©¼n)ąą┴╦Ė³ą┬Ż¼│²ĘŪĘ└▓ĪČŠ▄ø╝■ęčĮø(j©®ng)▀M(j©¼n)ąą┴╦╠žš„ūRäe▓óŪęė├æ¶Č╦ęčĮø(j©®ng)╔²╝ēų┴ūŅą┬░µ▓ĪČŠÄņŻ¼Ę±ät¤oĘ©▓ķÜóįō▓ĪČŠŻ¼▓ĪČŠį┌ė├涳c(di©Żn)ō¶Ä¦▓ĪČŠĄ─ĖĮ╝■ų«║¾╝┤┐╔Ėą╚Š▒ŠĄžļŖ─X▓óī”╚½▒P╬─╝■▀M(j©¼n)ąą╝ė├▄Ż¼ų«║¾Ž“Šųė“ŠW(w©Żng)Ųõ╦³Ę■äš(w©┤)Ų„╝░ĮKČ╦▀M(j©¼n)ąąūįäėé„▓źĪŻ

ęį╔Ž╦∙╩÷Ą─Petya▓ĪČŠ╣źō¶╝░é„▓źįŁ└ĒŻ¼┼cĪ░5.12WannaCryĪ▒ęį╝░Ī░6.23└š╦„▄ø╝■ą┬ūāĘNĪ▒▓ĪČŠĄ─╣źō¶╝░é„▓źįŁ└Ēę╗ų┬Ż¼▓╗═¼³c(di©Żn)į┌ė┌Ż║

1.Ėą╚Š▓ó╝ė├▄▒ŠĄž╬─╝■Ą─▓ĪČŠ▀M(j©¼n)ąą┴╦Ė³ą┬Ż¼ÜóČŠ▄ø╝■│²ĘŪ╔²╝ēų┴ūŅą┬░µ▓ĪČŠÄņŻ¼Ę±ät¤oĘ©▓ķÜó╝░ūĶų╣Ųõ╝ė├▄▒ŠÖC(j©®)╬─╝■ŽĄĮy(t©»ng)Ż╗

2.Ī░5.12WannaCryĪ▒╝░Ī░6.23└š╦„▄ø╝■ą┬ūāĘNĪ▒į┌é„▓źĘĮ├µŻ¼Ęųäe└¹ė├┴╦╬ó▄øWindowsŽĄĮy(t©»ng)Ą─ę╗éĆ╗“š▀╚¶Ė╔éĆŽĄĮy(t©»ng)┬®Č┤Ż¼Č°PetyaŠC║Ž└¹ė├┴╦Ī░5.12WannaCryĪ▒╝░Ī░6.23└š╦„▓ĪČŠą┬ūāĘNĪ▒╦∙└¹ė├Ą─╦∙ėąWindowsŽĄĮy(t©»ng)┬®Č┤Ż¼░³└©MS17-010(5.12WannaCryė└║Ńų«╦{(l©ón)└š╦„▓ĪČŠ)╝░CVE-2017-8543/CVE-2017-8464(6.23└š╦„▓ĪČŠą┬ūāĘN)Ą╚ča(b©│)ČĪī”æ¬(y©®ng)Ą─ČÓéĆŽĄĮy(t©»ng)┬®Č┤▀M(j©¼n)ąąé„▓źĪŻ

3.▒Š┤╬ą┬ūā«É▓ĪČŠŻ©PetyaŻ®╩Ūų▒Įėīóš¹éĆė▓▒P╝ė├▄║═µi╦└Ż¼ė├æ¶ųžåó║¾ų▒Įė▀M(j©¼n)╚ļ└š╦„Įń├µŻ¼╚¶▓╗ų¦ĖČ▒╚╠žÄ┼īó¤oĘ©▀M(j©¼n)╚ļŽĄĮy(t©»ng)ĪŻ

æ¬(y©®ng)ī”Į©ūh

─┐Ū░ā×(y©Łu)Ž╚╠Ä└Ē▓Į¾E╚ńŽ┬Ż║

1Īóča(b©│)ČĪą▐Å═(f©┤)(╚ńęč░┤╬ęéāų«Ū░Ą─═©ł¾Ż¼╔²╝ē╦∙ėąča(b©│)ČĪŻ¼ät┐╔┬į▀^┤╦▓Į¾E)

2ĪóÜóČŠ▄ø╝■╔²╝ē╝░▒O(ji©Īn)┐ž

3Īó╠ß╔²ė├æ¶ą┼Žó░▓╚½ęŌūRČ╚

1.ča(b©│)ČĪą▐Å═(f©┤)

╚ńŪ░╦∙╩÷Ż¼▒Š┤╬Petya└¹ė├┴╦Ī░5.12WannaCryĪ▒╝░Ī░6.23└š╦„▄ø╝■ą┬ūāĘNĪ▒Ą─╦∙ėą┬®Č┤Ż¼ę“┤╦Ż¼ča(b©│)ČĪĘĮ├µ▒žĒÜ═Ļ│╔Ī░5.12WannaCryĪ▒╝░Ī░6.23└š╦„▄ø╝■ą┬ūāĘNĪ▒ī”æ¬(y©®ng)Ą─╦∙ėąča(b©│)ČĪŻ¼░³└©Ż║

(┐╔┬ō(li©ón)ŽĄ╬ęéā╦„╚Īęį╔Ž┬®Č┤╝░ča(b©│)ČĪįŁ╬─╝■)

ÅS╔╠¤oča(b©│)ČĪ╗“¤oĘ©ča(b©│)ČĪĄ─ą▐Å═(f©┤)Į©ūhŻ║

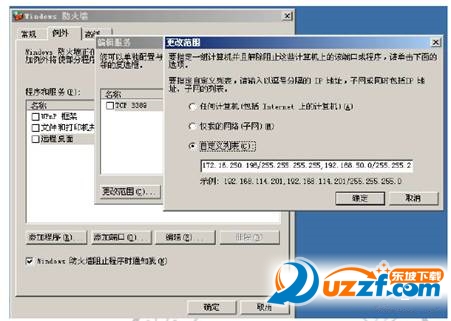

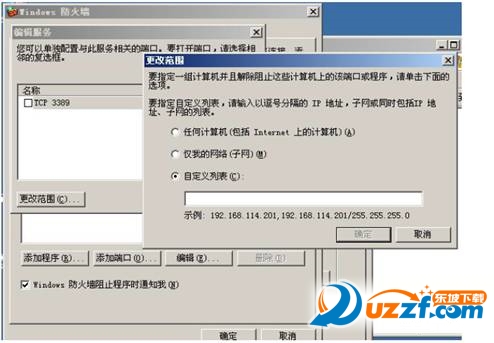

Č╦┐┌Ž▐ųŲŻ║╩╣ė├ŽĄĮy(t©»ng)ūįĦĄ─Ę└╗ē”įO(sh©©)ų├įLå¢ęÄ(gu©®)ätŻ¼╝┤╩╣ė├ŽĄĮy(t©»ng)ūįĦĄ─Ę└ūo(h©┤)ē”Ż¼įO(sh©©)ų├▀h(yu©Żn)│╠įLå¢Č╦┐┌137Īó139Īó445Īó3389Ą─į┤IPŻ║

3389Č╦┐┌įO(sh©©)ų├Ż║

Windows 2003Ż║═©▀^Ę└╗ē”▓▀┬įŽ▐ųŲįLå¢į┤IP

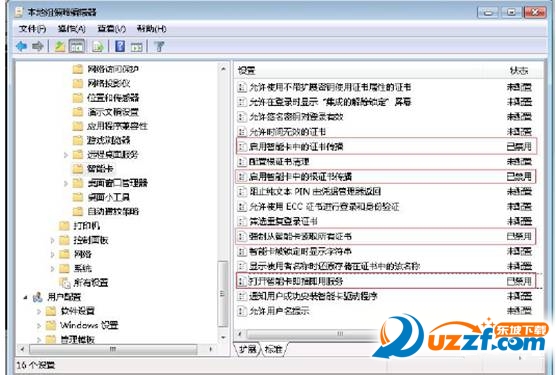

Windows 2008Ż║į┌ĮM▓▀┬įųąĻP(gu©Īn)ķ]ųŪ─▄┐©ĄŪõø╣”─▄:

ĮM▓▀┬į(gpedit.msc)-->╣▄└Ē─Ż░Õ-->WindowsĮM╝■-->ųŪ─▄┐©

2.ÜóČŠ▄ø╝■╔²╝ē╝░▒O(ji©Īn)┐ž

┬ō(li©ón)ŽĄ┘F╣½╦ŠĘ└▓ĪČŠ▄ø╝■ĮŌøQĘĮ░Ė╣®æ¬(y©®ng)╔╠Ż¼┤_šJ(r©©n)ŲõūŅą┬▓ĪČŠÄņęčĮø(j©®ng)┐╔ęį▓ķÜóPetya▓ĪČŠŻ╗╔²╝ēŽÓæ¬(y©®ng)▓ĪČŠÄņ▓ó═Ų╦═ų┴╦∙ėąĘ■äš(w©┤)Ų„╝░ų„ÖC(j©®)ĪŻ

3.╠ß╔²ė├æ¶ą┼Žó░▓╚½ęŌūRČ╚Ż║

▒Š┤╬Petya▓ĪČŠĄ─Ėą╚Šį┤Ņ^ę└╚╗╩Ū═©▀^ļŖūėÓ]╝■Ž“ė├æ¶░l(f©Ī)╦═└š╦„▓ĪČŠ╬─╝■Ą─ą╬╩ĮŻ©╗“š▀╩Ūė├æ¶ų„äėŽ┬▌dĦ▓ĪČŠĄ─▄ø╝■▓ó┤“ķ_Ż®Ż¼╦∙ęį╠ß╔²ė├æ¶ą┼Žó░▓╚½ęŌūRČ╚╩ŪĻP(gu©Īn)µIĄ─æ¬(y©®ng)ī”┤ļ╩®ų«ę╗ĪŻ

ė├涎┬▌d╬─╝■░³ųą╚ń░l(f©Ī)¼F(xi©żn)░³║¼ėą«É│ŻĄ─ĖĮ╝■Ż¼ät▒žĒÜūóęŌįōĖĮ╝■Ą─░▓╚½Ż¼į┌¤oĘ©┤_Č©Ųõ░▓╚½ąįĄ─Ū░╠ߎ┬Ż¼╠ßąčė├æ¶▓╗ę¬┤“ķ_ĪŻ

Į©ūh▀M(j©¼n)ę╗▓Į╝ėÅŖ(qi©óng)ī”Ė▀╣▄╝░ė├æ¶Ą─ą┼Žó░▓╚½ęŌūRČ╚ą¹ž×Ż¼▓óŪęąĶę¬ĮY(ji©”)║ŽūŅą┬Ą─ą┼Žó░▓╚½┌ģä▌╗“š▀¤ß³c(di©Żn)å¢Ņ}▀M(j©¼n)ąą▓╗═¼ų„Ņ}Ą─ą¹ž×Ż¼Č°Ūęę¬│ųų«ęį║ŃĪŻ

WannaCry└š╦„▓ĪČŠ╣źō¶š▀└¹ė├WindowsŽĄĮy(t©»ng)─¼šJ(r©©n)ķ_Ę┼Ą─445Č╦┐┌į┌Ų¾śI(y©©)ā╚(n©©i)ŠW(w©Żng)ā╚(n©©i)▀M(j©¼n)ąą▓ĪČŠé„▓ź┼cöU(ku©░)╔óŻ¼▓óŪęĖ³×ķć└(y©ón)ųžĄ─╩ŪŻ¼╣źō¶š▀▓╗ąĶę¬ė├æ¶▀M(j©¼n)ąą╚╬║╬▓┘ū„╝┤┐╔ūįąą▀M(j©¼n)ąą▓ĪČŠĄ─Ėą╚Š┼cöU(ku©░)╔óĪŻĖą╚Š║¾Ą─įO(sh©©)éõ╔Ž╦∙ėąĄ─╬─╝■Č╝īóĢ■▒╗╝ė├▄Ż¼¤oĘ©ūx╚Ī╗“š▀ą▐Ė─Ż¼ę▓╝┤įņ│╔┴╦š¹éĆŽĄĮy(t©»ng)Ą─░c»łŻ║

į┌5į┬13╠¢Ż¼Ųš╚Aė└Ą└ŠW(w©Żng)Įj(lu©░)░▓╚½Ę©╝░ļ[╦Į▒Żūo(h©┤)ū╔įāĘ■äš(w©┤)łF(tu©ón)ĻĀ(du©¼)Ž“─·ū÷│÷┴╦╝░ĢrĄ─═©ł¾Ż¼▓ó╠ß╣®┴╦ėąĻP(gu©Īn)Ą─æ¬(y©®ng)ī”Į©ūhŻ¼═¼Ģrģf(xi©”)ų·įSČÓ┐═æ¶▀M(j©¼n)ąą┴╦æ¬(y©®ng)ī”▓┘ū„Ż©Ų®╚ń┴ó╝┤ą▐ča(b©│)ėąĻP(gu©Īn)ŽĄĮy(t©»ng)ča(b©│)ČĪŻ¼╚ńMS17-010ča(b©│)ČĪĄ╚Ż®ĪŻ

į┌6į┬13╚šŻ¼╬ó▄ø░l(f©Ī)▓╝┴╦WindowsŽĄĮy(t©»ng)Ą─ą┬┬®Č┤═©ł¾Ż©Ī░CVE-2017-8543ĪóCVE-2017-8464Ī▒Ż®Ż¼▓óŪę╠ß╣®┴╦ėąĻP(gu©Īn)Ą─ča(b©│)ČĪĪŻį┌ū“╠ņŻ©6į┬22╚šŻ®Ż¼║┌┐═└¹ė├╬ó▄øWindowsŽĄĮy(t©»ng)Ą─╔Ž╩÷ą┬┬®Č┤Ż¼ķ_░l(f©Ī)│÷ą┬ūāĘNĄ─└š╦„▓ĪČŠŻ¼▓óį┌▀^╚źÄū╠ņŽ“╗ź┬ō(li©ón)ŠW(w©Żng)š╣ķ_┴╦│§▓Į╣źō¶Ż¼ė╔ė┌Ėą╚Š╝░é„▓źąĶę¬ę╗Č©Ą─ĢrķgŻ¼ę“┤╦Ż¼╣źō¶ą¦╣¹╝»ųąė┌ū“╠ņ│÷¼F(xi©żn)ĪŻĮžų┴Į±╚šŻ¼ų„ę¬╩▄╣źō¶╝░ė░ĒæĄ─ī”Ž¾╝»ųąė┌╣żÅSĪóŠŲĄĻĪóßt(y©®)į║╝░┴Ń╩█ąąśI(y©©)ĪŻ

▒Š┤╬ą┬ę╗▌åūāĘN└š╦„▓ĪČŠ╣źō¶Ą─įŁ└ĒŻ║

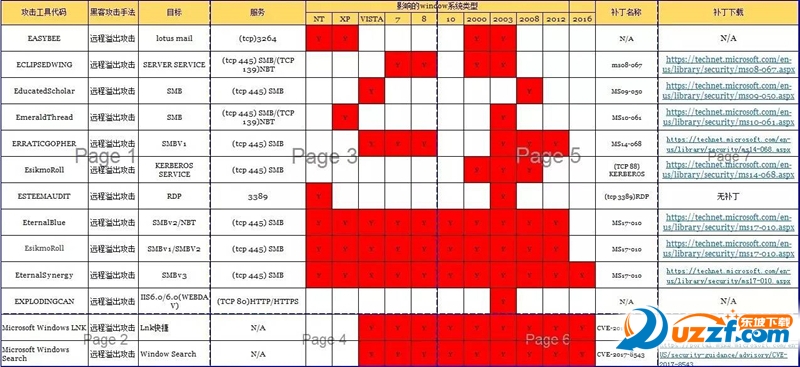

▒Š┤╬╣źō¶└¹ė├┴╦╬ó▄øWindowsŽĄĮy(t©»ng)Ą─ā╔éĆą┬┬®Č┤Ī░CVE-2017-8543ĪóCVE-2017-8464Ī▒Ż¼įō▓ĪČŠ└¹ė├ęįŽ┬ĘĮ╩ĮüĒ╣źō¶▓ó╝ė├▄▒╗╣źō¶ī”Ž¾ŽĄĮy(t©»ng)ųąĄ─╬─╝■Ż║

1.└¹ė├Window SearchŻ©Windows SearchĄ─╣”─▄╩Ū×ķ╬ęéāļŖ─XųąĄ─╬─╝■ĪóļŖūėÓ]╝■║═Ųõ╦¹ā╚(n©©i)╚▌╠ß╣®ā╚(n©©i)╚▌╦„ę²Īóī┘ąįŠÅ┤µ║═╦č╦„ĮY(ji©”)╣¹Ż¼─¼šJ(r©©n)Ą─Ę■äš(w©┤)ĀŅæB(t©żi)╩Ū╠Äė┌ķ_åóĄ─ĀŅæB(t©żi)Ż®┬®Č┤üĒ╠ßĖ▀ÖÓ(qu©ón)Ž▐▓ó▀h(yu©Żn)│╠ł╠(zh©¬)ąą╝ė├▄├³┴ŅŻ¼Å─Č°▀_(d©ó)ĄĮī”╚½▒P╬─╝■▀M(j©¼n)ąą╝ė├▄Ą─ĮY(ji©”)╣¹Ż╗

2.ūįäėäō(chu©żng)Į©Windows┐ņĮ▌ĘĮ╩ĮLNKŻ©.lnkŻ®Ż¼═©▀^LNKüĒ╠ßĖ▀ÖÓ(qu©ón)Ž▐Ż¼▓óī”╬─╝■▀M(j©¼n)ąą╝ė├▄ĪŻ

į┌╝ė├▄▀^│╠ųąŻ¼╚½│╠Č╝ø]ėą╚╬║╬ÅŚ┐“╠ß╩ŠŠ═ų▒Įė╝ė├▄╬─╝■╗“?q©▒)¦ų┬ļŖ─X╦{(l©ón)Ų┴Ż©▀@╩Ū┼c5.12└š╦„▓ĪČŠ▄ø╝■▓╗═¼Ą─Ųõųąę╗éĆ╠ž³c(di©Żn)Ż®ĪŻ

æ¬(y©®ng)ī”Į©ūh

─┐Ū░ā×(y©Łu)Ž╚╠Ä└Ē▓Į¾E╚ńŽ┬Ż║

1Īóča(b©│)ČĪą▐Å═(f©┤)

2Īó╠Ē╝ėÓ]╝■ŠW(w©Żng)ĻP(gu©Īn)║┌├¹å╬

3ĪóÜóČŠ▄ø╝■╔²╝ē╝░▒O(ji©Īn)┐ž

4Īó╠ß╔²ė├æ¶ą┼Žó░▓╚½ęŌūRČ╚

1.ča(b©│)ČĪą▐Å═(f©┤)Ż║

─┐Ū░╬ó▄øęč░l(f©Ī)│÷ča(b©│)ČĪŻ¼Ž┬▌dĄžųĘ╚ńŽ┬Ż║

https://support.microsoft.com/zh-cn/help/4025687/microsoft-security-advisory-4025685-guidance-for-older-platforms

Š▀¾w▓┘ū„ųĖ─ŽŻ║

Ž╚┤“ķ_https://support.microsoft.com/zh-cn/help/4025687/microsoft-security-advisory-4025685-guidance-for-older-platformsŻ¼Ģ■┐┤ĄĮCVE-2017-8543ĪóCVE-2017-8464Ż¼šęĄĮŽÓæ¬(y©®ng)░µ▒ŠĄ─ča(b©│)ČĪ▀M(j©¼n)ąąŽ┬▌dŻ©─┐Ū░XPĪóWindow2003▓╗╩▄ė░ĒæŻ®Ż¼▓ół╠(zh©¬)ąąŽÓæ¬(y©®ng)ų„ÖC(j©®)╝░éĆ╚╦ļŖ─XĄ─ča(b©│)ČĪ╔²╝ēĪŻ

2.╠Ē╝ėÓ]╝■ŠW(w©Żng)ĻP(gu©Īn)╬─╝■║┌├¹å╬

į┌įŁėąĄ─║┌├¹å╬╔ŽŻ¼į÷╝ė╚ńŽ┬║¾ŠYŻ║

.lnk

.link

3.ÜóČŠ▄ø╝■╔²╝ē╝░▒O(ji©Īn)┐ž

3.1.▓ĪČŠÄņ╔²╝ē╝░═Ų╦═ų┴╦∙ėąĘ■äš(w©┤)Ų„╝░ų„ÖC(j©®)Ż╗

3.2.ÜóČŠ▄ø╝■┐žųŲ┼_▒O(ji©Īn)┐žŻ║

▓ķ┐┤ÜóČŠ▄ø╝■┐žųŲ┼_▓ķ┐┤ł¾Š»ą┼ŽóŻ¼╚ń╩Ūʱėą╚ļŪų╩┬╝■Ż¼╚ńßśī”SMB╣źō¶Ż©╚ńSMB BoublePulsar pingĪóęń│÷╣źō¶Ż®Ż¼ī”ęčĖą╚ŠĄ─▀M(j©¼n)ąą╠Ä└ĒŻ╗

ūóŻ║Ž┬├µ×ķ─│┐═æ¶╩▄ĄĮ╣źō¶ĢrĄ─«É│Ż╩┬╝■╚šųŠą┼ŽóŻ¼āH╣®ģó┐╝Ż║

▒Š┤╬ą┬└š╦„▓ĪČŠūāĘNŻ¼ļm╚╗╩Ū└¹┴╦╬ó▄øWindowsŽĄĮy(t©»ng)Ą─ą┬ŽĄĮy(t©»ng)┬®Č┤Ż¼Ą½ŲõĖą╚Šį┤Ņ^ę└╚╗╩Ū═©▀^ļŖūėÓ]╝■Ž“ė├æ¶░l(f©Ī)╦═└š╦„▓ĪČŠ╬─╝■Ą─ą╬╩ĮŻ©╗“š▀╩Ūė├æ¶ų„äėŽ┬▌dĦ▓ĪČŠĄ─▄ø╝■▓ó┤“ķ_Ż®Ż¼╦∙ęį╠ß╔²ė├æ¶ą┼Žó░▓╚½ęŌūRČ╚╩ŪĻP(gu©Īn)µIĄ─æ¬(y©®ng)ī”┤ļ╩®ų«ę╗ĪŻ

ė├涎┬▌d╬─╝■░³ųą╚ń░l(f©Ī)¼F(xi©żn)░³║¼ėą«É│ŻĄ─ĖĮ╝■Ż©▒Š┤╬╩Ū.lnk/.linkĄ─╬─╝■Ż®Ż¼ät▒žĒÜūóęŌįōĖĮ╝■Ą─░▓╚½Ż¼į┌¤oĘ©┤_Č©Ųõ░▓╚½ąįĄ─Ū░╠ߎ┬Ż¼╠ßąčė├æ¶▓╗ę¬┤“ķ_ĪŻ

Į©ūh▀M(j©¼n)ę╗▓Į╝ėÅŖ(qi©óng)ī”Ė▀╣▄╝░ė├æ¶Ą─ą┼Žó░▓╚½ęŌūRČ╚ą¹ž×Ż¼▓óŪęąĶę¬ĮY(ji©”)║ŽūŅą┬Ą─ą┼Žó░▓╚½┌ģä▌╗“š▀¤ß³c(di©Żn)å¢Ņ}▀M(j©¼n)ąą▓╗═¼ų„Ņ}Ą─ą¹ž×Ż¼Č°Ūęę¬│ųų«ęį║ŃĪŻ

- PC╣┘ĘĮ░µ

-

ą┬ūā«ÉPetya└š╦„▓ĪČŠ▓ķÜó╣żŠ▀ŠG╔½├Ō┘M(f©©i)░µ

ą┬ūā«ÉPetya└š╦„▓ĪČŠ▓ķÜó╣żŠ▀ŠG╔½├Ō┘M(f©©i)░µ

Petya└š╦„▓ĪČŠCVE-2017-0199┬®Č┤ča(b©│)ČĪ1.01 ūŅą┬░µ

Petya└š╦„▓ĪČŠCVE-2017-0199┬®Č┤ča(b©│)ČĪ1.01 ūŅą┬░µ

- ░▓ū┐╣┘ĘĮ╩ųÖC(j©®)░µ

- IOS╣┘ĘĮ╩ųÖC(j©®)░µ

±R▒Żć°ÜóČŠąl(w©©i)╩┐1.0ŠG╔½░µ

±R▒Żć°ÜóČŠąl(w©©i)╩┐1.0ŠG╔½░µ

įŲ─Ž▐r(n©«ng)┤Õą┼ė├ŠW(w©Żng)Ńyų·╩ų2.0.15.709╣┘ĘĮ░µ

įŲ─Ž▐r(n©«ng)┤Õą┼ė├ŠW(w©Żng)Ńyų·╩ų2.0.15.709╣┘ĘĮ░µ

AutoCAD Virus Cleaner(CADÜóČŠ▄ø╝■)1.62 ŠG╔½░µ

AutoCAD Virus Cleaner(CADÜóČŠ▄ø╝■)1.62 ŠG╔½░µ

Avast Pro Antivirus18.5.2342 ║å¾wųą╬─Ė▀╝ē░µ

Avast Pro Antivirus18.5.2342 ║å¾wųą╬─Ė▀╝ē░µ

╚ąŪų«ä”└š╦„▓ĪČŠĘ└ė∙▄ø╝■1.0.0.68 ŠG╔½░µ

╚ąŪų«ä”└š╦„▓ĪČŠĘ└ė∙▄ø╝■1.0.0.68 ŠG╔½░µ

Xshell║¾ķT▓ķÜó╣żŠ▀1.0 ├Ō┘M(f©©i)░µ

Xshell║¾ķT▓ķÜó╣żŠ▀1.0 ├Ō┘M(f©©i)░µ

AllcryĮŌ├▄╣żŠ▀1.0.0.1 ├Ō┘M(f©©i)░µ

AllcryĮŌ├▄╣żŠ▀1.0.0.1 ├Ō┘M(f©©i)░µ

Meltdown&SpectreÖz£y╣żŠ▀1.0.0.1 ├Ō┘M(f©©i)░µ

Meltdown&SpectreÖz£y╣żŠ▀1.0.0.1 ├Ō┘M(f©©i)░µ

ąĪ╝téŃAvira Antivirus Pro 201815.0.36.200 ųą╬─╩┌ÖÓ(qu©ón)░µ(ĖĮūCĢ°ĄžųĘ)

ąĪ╝téŃAvira Antivirus Pro 201815.0.36.200 ųą╬─╩┌ÖÓ(qu©ón)░µ(ĖĮūCĢ°ĄžųĘ)

ESET╣żū„šŠĘ└ūo(h©┤)Ė▀╝ē░µ6.6.2078.5ųą╬─š²╩Į░µ

ESET╣żū„šŠĘ└ūo(h©┤)Ė▀╝ē░µ6.6.2078.5ųą╬─š²╩Į░µ

3DMax▓ĪČŠ▓ķÜó─_▒Š1.0 ŠG╔½├Ō┘M(f©©i)░µ

3DMax▓ĪČŠ▓ķÜó─_▒Š1.0 ŠG╔½├Ō┘M(f©©i)░µ

MaxÜóČŠąl(w©©i)╩┐1.81 ╣┘ĘĮ░µ

MaxÜóČŠąl(w©©i)╩┐1.81 ╣┘ĘĮ░µ

3dmax▓ĪČŠŪÕ└Ē┤¾Ä¤1.0 ╣┘ĘĮ░µ

3dmax▓ĪČŠŪÕ└Ē┤¾Ä¤1.0 ╣┘ĘĮ░µ

ļŖ─X╣▄╝ęGlobelmposter└š╦„▓ĪČŠörĮž▓ķÜó╣żŠ▀12.12 ╣┘ĘĮ░µ

ļŖ─X╣▄╝ęGlobelmposter└š╦„▓ĪČŠörĮž▓ķÜó╣żŠ▀12.12 ╣┘ĘĮ░µ

360 SkygofreeÉ║ęŌ▄ø╝■▓ķÜó╣żŠ▀ūŅą┬├Ō┘M(f©©i)░µ

360 SkygofreeÉ║ęŌ▄ø╝■▓ķÜó╣żŠ▀ūŅą┬├Ō┘M(f©©i)░µ

360ÜóČŠļxŠĆ╔²╝ē░³171026░▓čb░µūŅą┬░µ

360ÜóČŠļxŠĆ╔²╝ē░³171026░▓čb░µūŅą┬░µ

ESET NOD32Ę└▓ĪČŠ▄ø╝■║å¾wųą╬─░µv11.0.144.0š²╩Į░µĪŠĖĮ╝ż╗Ņ├▄ĶĆĪ┐

ESET NOD32Ę└▓ĪČŠ▄ø╝■║å¾wųą╬─░µv11.0.144.0š²╩Į░µĪŠĖĮ╝ż╗Ņ├▄ĶĆĪ┐

BadRabbit└š╦„▓ĪČŠ▓ķÜó╣żŠ▀360ūŅą┬░µ

BadRabbit└š╦„▓ĪČŠ▓ķÜó╣żŠ▀360ūŅą┬░µ

Bad Rabbit└š╦„▓ĪČŠ360Ę└ūo(h©┤)░µ░▓╚½░µ

Bad Rabbit└š╦„▓ĪČŠ360Ę└ūo(h©┤)░µ░▓╚½░µ

ē─═├ūėBad Rabbit└š╦„▓ĪČŠ▓ķÜóą▐Å═(f©┤)╣żŠ▀š²╩Į░µ

ē─═├ūėBad Rabbit└š╦„▓ĪČŠ▓ķÜóą▐Å═(f©┤)╣żŠ▀š²╩Į░µ

ē─═├ūė(Bad Rabbit)▓ĪČŠ▓ķÜó▄ø╝■ūŅą┬├Ō┘M(f©©i)░µ

ē─═├ūė(Bad Rabbit)▓ĪČŠ▓ķÜó▄ø╝■ūŅą┬├Ō┘M(f©©i)░µ

Į╔ĮČŠ░įļŖ─X░µ15.2023.2.4.061900.1335 ╣┘ĘĮ░µ

Į╔ĮČŠ░įļŖ─X░µ15.2023.2.4.061900.1335 ╣┘ĘĮ░µ

╚ąŪÜóČŠ▄ø╝■V17╣┘ĘĮ░µ25.0.9.32 ├Ō┘M(f©©i)░µ

╚ąŪÜóČŠ▄ø╝■V17╣┘ĘĮ░µ25.0.9.32 ├Ō┘M(f©©i)░µ

ĮŁ├±╦┘ųŪ░µÜóČŠ▄ø╝■V19├Ō┘M(f©©i)░µ

ĮŁ├±╦┘ųŪ░µÜóČŠ▄ø╝■V19├Ō┘M(f©©i)░µ

2020┐©░═╦╣╗∙Ę┤▓ĪČŠ▄ø╝■20.0.14.1085├Ō┘M(f©©i)░µ

2020┐©░═╦╣╗∙Ę┤▓ĪČŠ▄ø╝■20.0.14.1085├Ō┘M(f©©i)░µ

╗Įq╗ź┬ō(li©ón)ŠW(w©Żng)░▓╚½▄ø╝■5.0.25.8 ╣┘ĘĮ░µ

╗Įq╗ź┬ō(li©ón)ŠW(w©Żng)░▓╚½▄ø╝■5.0.25.8 ╣┘ĘĮ░µ

Į╔ĮČŠ░į─Š±RīŻÜó╣żŠ▀11.4.6 ūŅą┬╣┘ĘĮ░µ

Į╔ĮČŠ░į─Š±RīŻÜó╣żŠ▀11.4.6 ūŅą┬╣┘ĘĮ░µ

360░▓╚½ąl(w©©i)╩┐U▒P▓ĪČŠīŻÜó╣żŠ▀2.1 ├Ō┘M(f©©i)░µ

360░▓╚½ąl(w©©i)╩┐U▒P▓ĪČŠīŻÜó╣żŠ▀2.1 ├Ō┘M(f©©i)░µ

Ą┬ć°ąĪ╝téŃÜóČŠ▄ø╝■(Avira AntiVir Personal)2020├Ō┘M(f©©i)ųą╬─░µ

Ą┬ć°ąĪ╝téŃÜóČŠ▄ø╝■(Avira AntiVir Personal)2020├Ō┘M(f©©i)ųą╬─░µ

360ÜóČŠš²╩Į░µ5.0.0.8160 ╣┘ĘĮ░µ64╬╗

360ÜóČŠš²╩Į░µ5.0.0.8160 ╣┘ĘĮ░µ64╬╗

U▒PÜóČŠīŻ╝ę(USBKiller)3.22 ╣┘ĘĮå╬ÖC(j©®)░µ

U▒PÜóČŠīŻ╝ę(USBKiller)3.22 ╣┘ĘĮå╬ÖC(j©®)░µ

┤¾ų®ųļÜóČŠ▄ø╝■(Dr.Web)12.0 ╣┘ĘĮūŅą┬░µ

┤¾ų®ųļÜóČŠ▄ø╝■(Dr.Web)12.0 ╣┘ĘĮūŅą┬░µ

ą▄žł¤²ŽŃ▓ĪČŠīŻ╝ęV1.0 ŠG╔½ųą╬─░µ

ą▄žł¤²ŽŃ▓ĪČŠīŻ╝ęV1.0 ŠG╔½ųą╬─░µ u▒P▓ĪČŠīŻÜó╣żŠ▀usbcleanerV6.0ųą╬─ŠG╔½├Ō┘M(f©©i)

u▒P▓ĪČŠīŻÜó╣żŠ▀usbcleanerV6.0ųą╬─ŠG╔½├Ō┘M(f©©i) srv▓ĪČŠīŻÜó╣żŠ▀(Symantec Ramnit Removal

srv▓ĪČŠīŻÜó╣żŠ▀(Symantec Ramnit Removal  Linux░µ360░▓╚½ąl(w©©i)╩┐3.0.0.71 ╣┘ŠW(w©Żng)š²╩Į░µ

Linux░µ360░▓╚½ąl(w©©i)╩┐3.0.0.71 ╣┘ŠW(w©Żng)š²╩Į░µ 360ÜóČŠ▄ø╝■7.0.0.1030 ╣┘ĘĮ░µĪŠ32&64Ī┐

360ÜóČŠ▄ø╝■7.0.0.1030 ╣┘ĘĮ░µĪŠ32&64Ī┐ arp▓ĪČŠÖz£y╣żŠ▀(ARP Detect)v1.0 ŠG╔½░µ

arp▓ĪČŠÖz£y╣żŠ▀(ARP Detect)v1.0 ŠG╔½░µ 360ÜóČŠ4.0.0.4033 å╬╬─╝■ŠG╔½░µ

360ÜóČŠ4.0.0.4033 å╬╬─╝■ŠG╔½░µ mydocument▓ĪČŠ▓ķÜó▄ø╝■1.0 ūŅą┬░µ

mydocument▓ĪČŠ▓ķÜó▄ø╝■1.0 ūŅą┬░µ